Unerwünschtes Programm

Ein potenziell unerwünschtes Programm, kurz PUP, ist eine Anwendung, die gefährlich für die Verwendung zu sein scheint. Es gibt mehrere Gründe, warum das Programm als potenziell unerwünscht betrachtet werden kann. Die App kann eine deklarierte Funktionalität haben und nutzlos sein; sie kann sogar sicher zu verwenden sein - aber so viele bösartige Verwendungsfakten aufweisen, dass es einfacher ist, sie präventiv zu verbieten. Das einzige, was sie alle gemeinsam haben, ist das Schadensniveau: Es lässt den Sicherheitsanbietern nicht zu, sie als bösartig zu definieren, da ihre Gefahr nicht so schwerwiegend ist wie bei vollwertiger Malware.

Arten von potenziell unerwünschten Programmen

Wie oben erwähnt, unterscheiden sich potenziell unerwünschte Programme je nach Ursprung. Einige von ihnen werden ohne sorgfältige Tests veröffentlicht, andere sind fragwürdig und werden oft von Cyberkriminellen verwendet. Diese Eigenschaften beeinflussen direkt die weiteren Maßnahmen, die der Benutzer ergreifen muss.

Schlecht gemachte Anwendungen

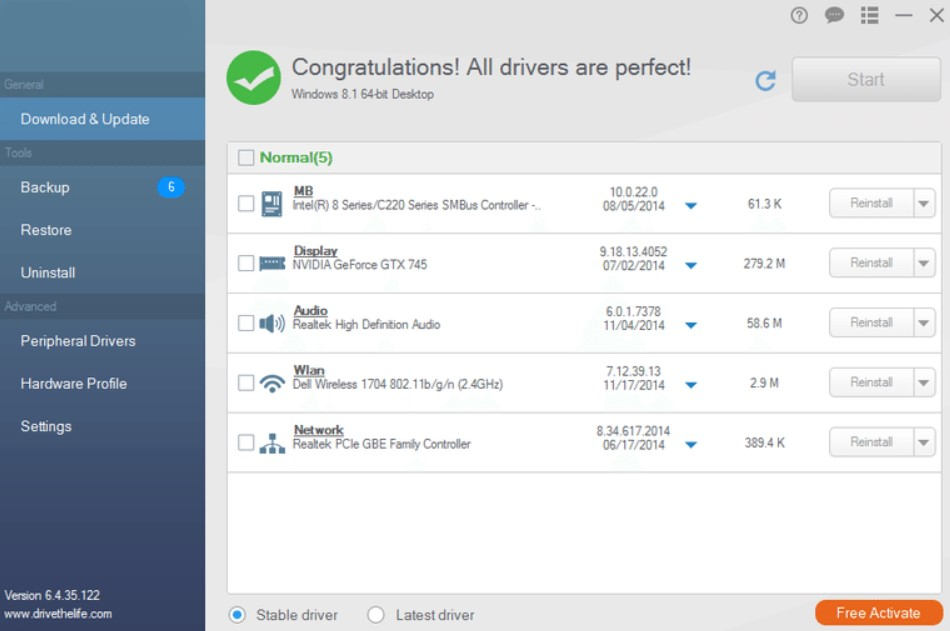

Nicht alle Programme, die im Internet verbreitet werden, sind gut gestaltet und getestet. Manchmal ist der Entwickler nicht erfahren genug, um Probleme zu finden und zu beheben. Deshalb kann das Endprodukt fehlerhaft sein. Im besten Fall wird solch eine schlechte Arbeit ohne ernsthafte Auswirkungen auf den Rest des Systems abstürzen. Wenn die App jedoch wichtige OS-Mechanismen wie das Dateisystem, Treiber oder genaue Hardware berührt, wird die Fehlfunktion des Programms höchstwahrscheinlich Probleme mit diesen Elementen oder dem gesamten System verursachen. Es ist in Ordnung, wenn Sie es einfach durch Neustarten des Computers wieder normal bringen können - aber das ist nicht immer der Fall.

Das perfekte Beispiel für solch gefährliche, unprofessionelle Anwendungen sind verschiedene Tools zur Aktualisierung von Treibern und zur Anpassung der Hardwareeigenschaften. Sicherlich ist es möglich, eine gut funktionierende App zu finden, die Sie mit den neuesten Treibern versorgt, aber viele andere Programme erledigen diese Aufgabe sehr schlecht. Die Entwickler veröffentlichen nicht ihre Quellen für Treiber - und es wäre ideal, wenn es sich dabei um offizielle Hardwareanbieterseiten handeln würde. Oftmals beziehen sie die Treiber aus anderen Quellen - die Hauptgefahr. Abgesehen davon, dass Treiber der einzige Weg sind, wie Ihr Betriebssystem die Geräte ordnungsgemäß verwalten kann, ist die Sicherheitsschicht, die Ihre CPU zum Verwalten der Treiber verwendet, flach. Wenn Malware als Treiber injiziert wird, kann sie die Kontrolle über Ihre Programme oder sogar das gesamte Betriebssystem übernehmen.

Fragwürdige Apps oder Hacktools

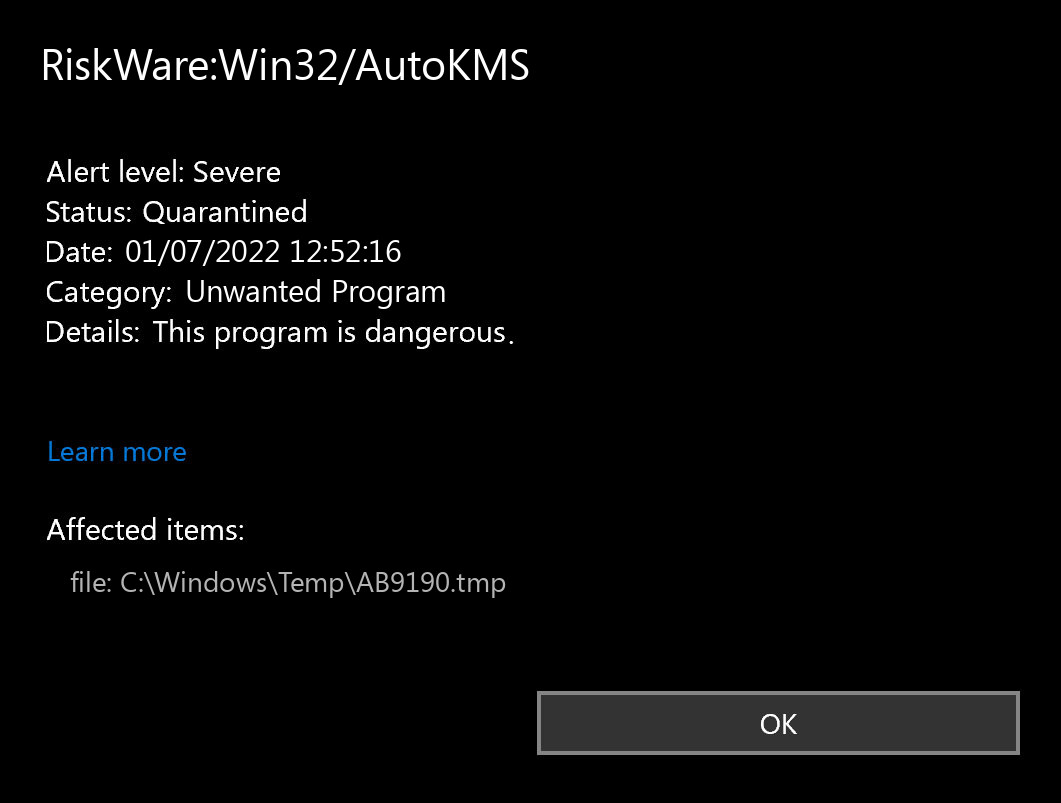

Die häufigste Klasse eines fragwürdigen Programms, das als PUP eingestuft wird, sind Hacktools. Hacktools sind, wie der Name vermuten lässt, dazu gedacht, etwas zu hacken, in der Regel Systemkomponenten oder Elemente bestimmter Anwendungen. Oftmals zielen sie auf Lizenzprüfmechanismen verschiedener Programme ab - durch das Brechen dieser Mechanismen ist es möglich, das Programm ohne Kauf einer Lizenz zu nutzen. Die Beliebtheit solcher Anwendungen macht sie zu einem idealen Träger für verschiedene Malware. Die andere Kategorie solcher Apps hackt die Verschlüsselungsmechanismen, um die Daten zu entschlüsseln oder die Zugangsdaten zu erhalten. Obwohl Benutzer diese Apps für ihre beabsichtigten Zwecke nutzen können, verwenden Hacker diese Tools oft.

Die besten Beispiele für solche Programme sind Mimikatz (Credential Hacking-Tool) und KMSAuto. Ersteres nutzt die Fehler im Offline-Authentifizierungsmechanismus von Windows aus, um die Anmeldeinformationen des Systems zu erhalten. Es kann nützlich sein, wenn Sie das Passwort eines der Geräte vergessen haben oder ein entlassener Mitarbeiter sein Passwort gesetzt hat und es nicht mitgeteilt hat. Aus offensichtlichen Gründen ist es auch bei Hackern sehr beliebt. KMSAuto ist ein berüchtigtes Windows-Hacking-Tool, das es ermöglicht, Windows ohne Lizenz zu nutzen. Oftmals fungiert diese App jedoch als Trojaner-Downloader, der eine Reihe von Malware auf Ihrem PC installiert.

Betrügerische Software

Betrügerische Programme, auch als Scareware bekannt, sind unerwünschte Programme, die versuchen, wie legitime Programme auszusehen, aber Geld vom Benutzer zu erpressen, indem sie ihn erschrecken. Systemreiniger, Anti-Malware-Software und Treiberupdates werden oft für betrügerische Programme getarnt. Sie werden in der Regel über verbundene Websites verbreitet und in verschiedenen Foren empfohlen. Nach der Installation werden sie höchstwahrscheinlich anzeigen, dass Sie Dutzende von Problemen auf Ihrem PC haben. Diese "gefährlichen" Elemente sind jedoch in Ordnung, und alles, was das Programm möchte, ist, dass Sie für die Lizenz bezahlen.

Einige dieser Programme können auf herkömmliche Weise einfach entfernt werden - über die Programme-Liste oder die uninstall.exe-Datei. Sie werden jedoch höchstwahrscheinlich Schwierigkeiten haben, dies zu tun - einfach weil solche Apps so konzipiert sind, dass sie schwer zu entfernen sind. Keine der genannten Methoden wird funktionieren, und die harte Entfernung durch das Löschen des Root-Verzeichnisses wird wahrscheinlich auch scheitern.

Beispiele für potenziell unerwünschte Programme

Es gibt hunderte und tausende von Beispielen für unerwünschte Anwendungen, aber nur die außergewöhnlichsten erhalten überall Aufmerksamkeit. Die abscheulichsten Beispiele für PUP sind einen eigenen Artikel wert, aber wir werden versuchen, sie kurz zu erklären.

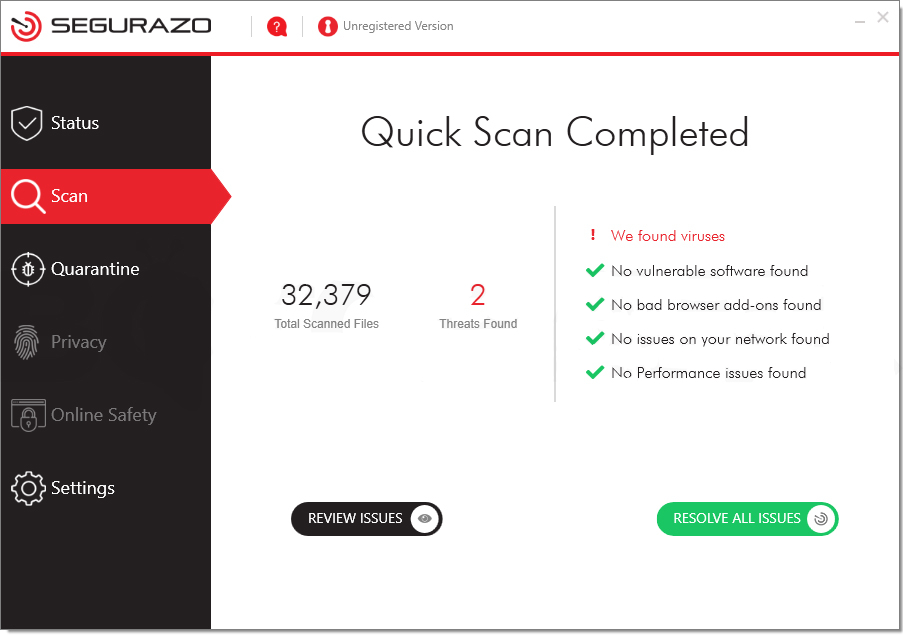

sAntivirus, auch bekannt als Segurazo Antivirus

Die unerwünschte App, die Anti-Malware-Software nachahmt. Sie blockiert zufällig die Dateien auf Ihrem Computer und bittet Sie dann, eine Lizenz zu erwerben. Es ist nicht nur eine schlecht konzipierte Antivirus-Software, die saubere Dateien fälschlicherweise erkennt. Sie zielt gezielt auf Programme wie Photoshop oder Maya ab. Diese Programme lassen sich nicht verwenden, es sei denn, Sie bezahlen für die Sache oder schaffen es, sie von Ihrem PC zu entfernen.

CCleaner von Piriform

Ein fragwürdiges Systemreinigungstool, das grundsätzlich nicht schädlich ist. Das Hauptproblem von CCleaner liegt in der gewählten Art der Monetarisierung der Entwicklung. Da es kostenlos ist, haben sich die Entwickler dafür entschieden, Drittanbieter-Apps in das Installationspaket aufzunehmen, um für jede Installation eine Provision zu erhalten. Daher erhalten die meisten Benutzer, die das Installationsfenster nicht sorgfältig prüfen, auch Junk-Apps, die sie nie installieren wollten.

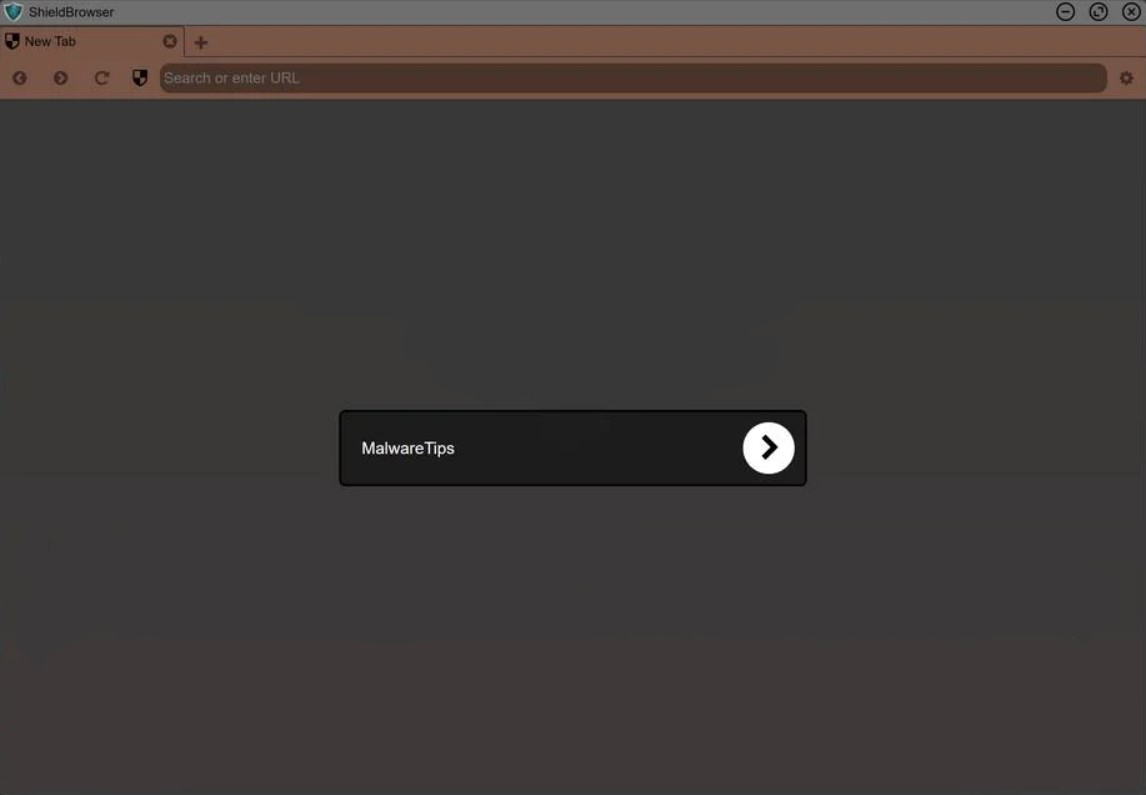

ShieldBrowser

Ein auf Chromium basierender Webbrowser ist eine zu 100% sichere Alternative zum Chrome-Browser. Tatsächlich bietet es nichts Neues oder Herausragendes, sondern nervt den Benutzer mit unerwünschter Werbung und ständigen Änderungen an der verwendeten Suchmaschine. Außerdem gibt es keine Garantie dafür, dass dieser "sichere" Webbrowser die von Ihnen eingegebenen Informationen nicht stiehlt. Wie bei jeder anderen Software, die den Open-Source Chromium-Kern verwendet, sollte sie ebenfalls Open-Source sein - aber ihre Entwickler kommunizieren weder mit Benutzern noch bieten sie einen statischen Link zum Quellcode an.

Eine weitere Sache, die ShieldBrowser fragwürdig macht, ist die Art und Weise, wie es verbreitet wird. Im Allgemeinen wird es in bösartigen Bannern im Web angeboten, die versuchen, Sie mit Tiraden wie "Ihre Web-Sicherheit ist in Gefahr" zu verängstigen. Außerdem wird es manchmal als gebündelte Software betrachtet - als bösartig.

KMSTools, auch bekannt als KMSAuto oder KMSPico

Die andere bekannte Anwendung setzt den Benutzer einem doppelten Risiko aus. Erstens verwendet dieses Windows-Aktivierungstool durchgesickerte Firmenschlüssel, um Ihr System zu aktivieren. Schon allein das ist ausreichend, um für Piraterie bestraft zu werden. Auch wenn es seine Aufgabe erfüllen kann - es ist nicht legal, dies zu tun. Aber das Problem dieses Tools ist viel breiter.

Da KMSTools und seine Zeitgenossen bei bestimmten Benutzerkategorien beliebt sind und von Antivirensoftware erkannt werden, ist es ein perfektes Tarnung für die Verbreitung von Malware. Die meiste Zeit müssen Sie Ihre Sicherheitssoftware deaktivieren, um dieses Programm auszuführen. Malware ist sehr einfach zu bekommen, da sie nicht einmal irgendwelche Tricks braucht, um den Schutz des Systems zu umgehen. Ein solch schlauer Trojaner-Virus innerhalb der Windows-Aktivatoren ist so häufig, dass die Verwendung von KMS-Hacking-Anwendungen gleichbedeutend damit ist, ein Paket von Malware auf Ihrem Computer zu bekommen.

Ist potenziell unerwünschtes Programm schädlich?

Diese Art von Software wird nicht zufällig "unerwünscht" genannt. Ihre Verwendung ist mit einem großen Risiko für Ihr System und Ihre Dateien verbunden und setzt Sie möglicherweise einer Malware-Injektion aus. Das bedeutet jedoch nicht, dass Sie zwangsläufig negative Folgen haben werden. Wie bereits erwähnt, können einige Programme die gewünschte Funktionalität bieten, sind jedoch entweder unzuverlässig oder von Cyberkriminellen ausnutzbar. Solche Dinge wie KMSAuto, die wir oben erwähnt haben, sind verboten - das Hacken der Windows-Lizenz kann zu großen Geldstrafen führen.

Daher können wir drei Arten von Risiken bei der Verwendung von Programmen annehmen, die als unerwünscht gelten. Das persönliche Risiko stellt die Möglichkeit des Dateiverlusts oder Systemschadens aufgrund der schlechten Programmierung des Programms dar. Das Malware-Risiko, wie Sie aus dem Namen erraten können, steht für die Möglichkeit, dass diese App für bösartige Zwecke verwendet wird - entweder direkt oder um die Payload zu installieren. Und das dritte - finanzielle - dient dazu, Geld für "Problemlösungen" zu erpressen. Das Positivste an dieser Art von PUPs ist, dass sie in den letzten Jahren fast aufgehört haben zu existieren.

Was machen unerwünschte Programme?

Die Auswirkungen unerwünschter Programme können von Anwendung zu Anwendung unterschiedlich sein, abhängig von der Funktionalität, die sie vorgibt zu haben. Wenn das PUP versucht, ein Treiber-Updater oder ein Systemreiniger zu sein, wird es Sie wahrscheinlich mit ständigen Angeboten zum Kauf einer Lizenz und plötzlichen Scans aus dem Nichts belästigen, die Ihre Leistung erheblich beeinträchtigen. Diese Programme sind nicht optimiert, so dass Sie wahrscheinlich sogar bei einem ziemlich leistungsstarken System leiden werden.

Abgesehen davon können solche PUPs schwerwiegende Systemstörungen verursachen, indem sie wichtige Softwareelemente modifizieren. Solches Fehlverhalten ist wahrscheinlich unbeabsichtigt, macht aber dennoch Ihren PC funktionsunfähig. Darüber hinaus können mögliche Beziehungen zu Cyberkriminellen, die Malware entwickeln und verbreiten, dazu führen, dass diese als Treiber für Ihre Hardware installiert wird. In einem solchen Fall wird der Virus in der Lage sein, Ihr System zu verwalten.

Unerwünschte Programme, die als Organisatoren oder Zeitmanagement-Tools fungieren, werden Sie wahrscheinlich zu Seiten voller Anzeigen weiterleiten, gleichzeitig mit den geplanten Benachrichtigungen. Ja, solche PUA-Programme verhalten sich eher wie Adware und verdienen Geld mit Ihnen, indem sie Ihnen Banner anzeigen, die Sie nie sehen wollten. Alternativ können diese unerwünschten Programme als Browser-Hijacker fungieren, wenn sie als Browser-Plugins verwendet werden. Die typischen Symptome einer solchen Sache sind Suchmaschinen-Hijacking, Umleitung von Suchanfragen, Blockieren einiger Browserfunktionen und Anzeigen auf jeder Seite (sogar auf der Startseite!).

"Family-Tracker" oder andere Dinge, die anbieten, definierte Benutzer im Auge zu behalten, zeigen möglicherweise keine sichtbaren Probleme. In der Zwischenzeit sammelt es fleißig alle Benutzerinformationen und fungiert als typische Spyware. Sicher, solche Apps sind weniger effektiv als echte Spyware-Beispiele, aber sie können immer noch zu Identitätsdiebstahl oder Erpressung führen. Und trotzdem - ist es angenehm zu wissen, dass eine dritte Partei Ihre Aktivitätszeiten, Ihren Standort, Ihren Batterieladezustand und so weiter überprüft?

Wie können potenziell unerwünschte Programme verhindert werden?

Unerwünschte Programme, im Gegensatz zu "regulärer" Malware, erscheinen nicht absichtlich auf Ihrem PC. Sie geben vor, normale Programme zu sein und erscheinen daher in der Regel nur dann, wenn Sie etwas falsch machen - insbesondere, wenn Sie ein Programm installieren, mit dem Sie nicht vertraut sind. Es gibt kein Feedback dazu im Internet. Daher sind die Schritte zur Verhinderung des Erscheinens von PUP wie folgt:

- 1. Überprüfen Sie die Programme, die Ihnen von jemandem empfohlen wurden. Auch wenn Ihr Freund Ihnen diese Fotobearbeitungssoftware empfohlen hat, ist es besser, die Bewertungen zu lesen, insbesondere wenn Sie diesen Namen noch nie gehört haben.

- 2. Verwenden Sie niemals fragwürdige Dinge, um Systemkomponenten zu installieren. Würden Sie nach dem Rat eines Schamanen im Bungalow unbekannte Medikamente einnehmen? Ich denke nicht. Das Gleiche gilt für so wichtige Dinge wie Treiber und Systemkomponenten. Es ist besser, einen Tag damit zu verbringen, zu lernen, wie man das manuell macht, als sich auf dubiose Programme zu verlassen und Ihr System unbrauchbar zu machen.

- 3. Verwenden Sie eine angemessene Anti-Malware-Software. Eine gut gemachte Sicherheitslösung filtert das unerwünschte Programm bereits in der Installationsdatei aus. Daher sollten Sie nicht viel Zeit damit verbringen, Informationen zu googeln - ein Antivirusprogramm wird alles für Sie erledigen. Es wird jedoch empfohlen, sich daran zu erinnern, welche Apps blockiert wurden, um in Zukunft auch das Herunterladen zu vermeiden.