Was ist ein Keylogger?

Was ist ein Keylogger und wie ist er entstanden?

Viele Leute haben schon einmal darüber nachgedacht, was ihr Kollege/Verwandter auf ihrem Computer tippt. Das Ausspionieren von jemandem ist jedoch nicht gut, daher verschwinden solche Gedanken normalerweise schnell wieder. Aber für diejenigen, die daran denken, ist es normal, sich nach etwas Ernsthafterem als - Spyware oder Backdoors - zu wünschen. Aber lassen Sie uns über die genaue Keylogger-Malware sprechen - es ist nicht zwangsläufig bösartig.

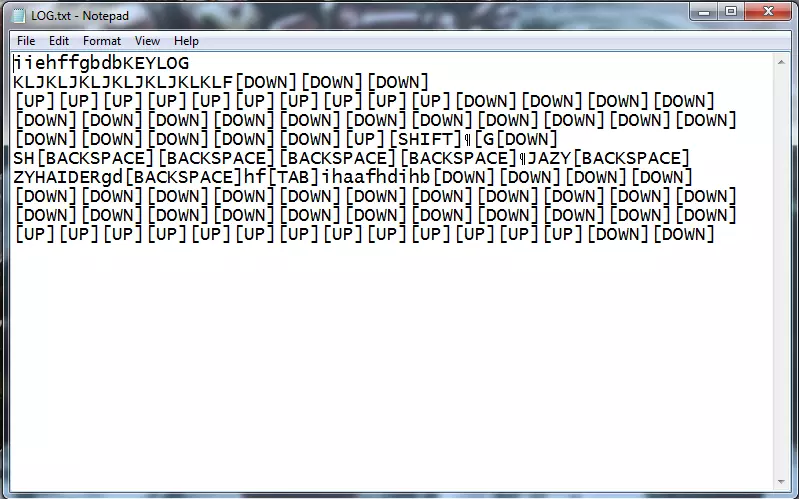

Ursprünglich waren sie nur einfache Programme, die jede Taste aufzeichnen und protokollieren. Wer könnte eine solche Funktion benötigen? In erster Linie wurden solche Programme für Arbeitgeber erstellt, die die Aktivitäten ihrer Mitarbeiter kontrollieren wollten. Es ist nicht sehr angenehm, wenn Ihre Mitarbeiter chatten oder YouTube ansehen, also griffen sie zu diesem hinterlistigen Trick. Heutzutage nutzen große IT-Unternehmen wie Amazon oder Microsoft kombinierte Logger, die Tastenanschläge, Mausbewegungen und Aktivitäten in Anwendungen verfolgen. Der große Bruder beobachtet dich!

Natürlich sind nicht nur Tech-Riesen daran interessiert, jemanden zu kontrollieren. Eltern verwenden manchmal Keylogger, um zu kontrollieren, wonach ihre Kinder googeln oder worüber sie chatten. Kein sehr pädagogischer Schritt, insbesondere für Teenager, und nicht sehr effektiv - man kann nur sehen, was passiert ist, ohne die Chance, es zu verhindern. Deshalb ist es besser, eine Standard-Kindersicherung einzurichten - zum Glück können Ihnen alle modernen Betriebssysteme diese Möglichkeit bieten. Aber wenn Sie diese Informationen heimlich erhalten müssen, sind Keylogger der einzige Weg. Genauer gesagt, die andere Kategorie - eifersüchtige Ehepartner oder Ehemänner - verlässt sich nur auf Keylogger deshalb.

Geschichte der Keylogger

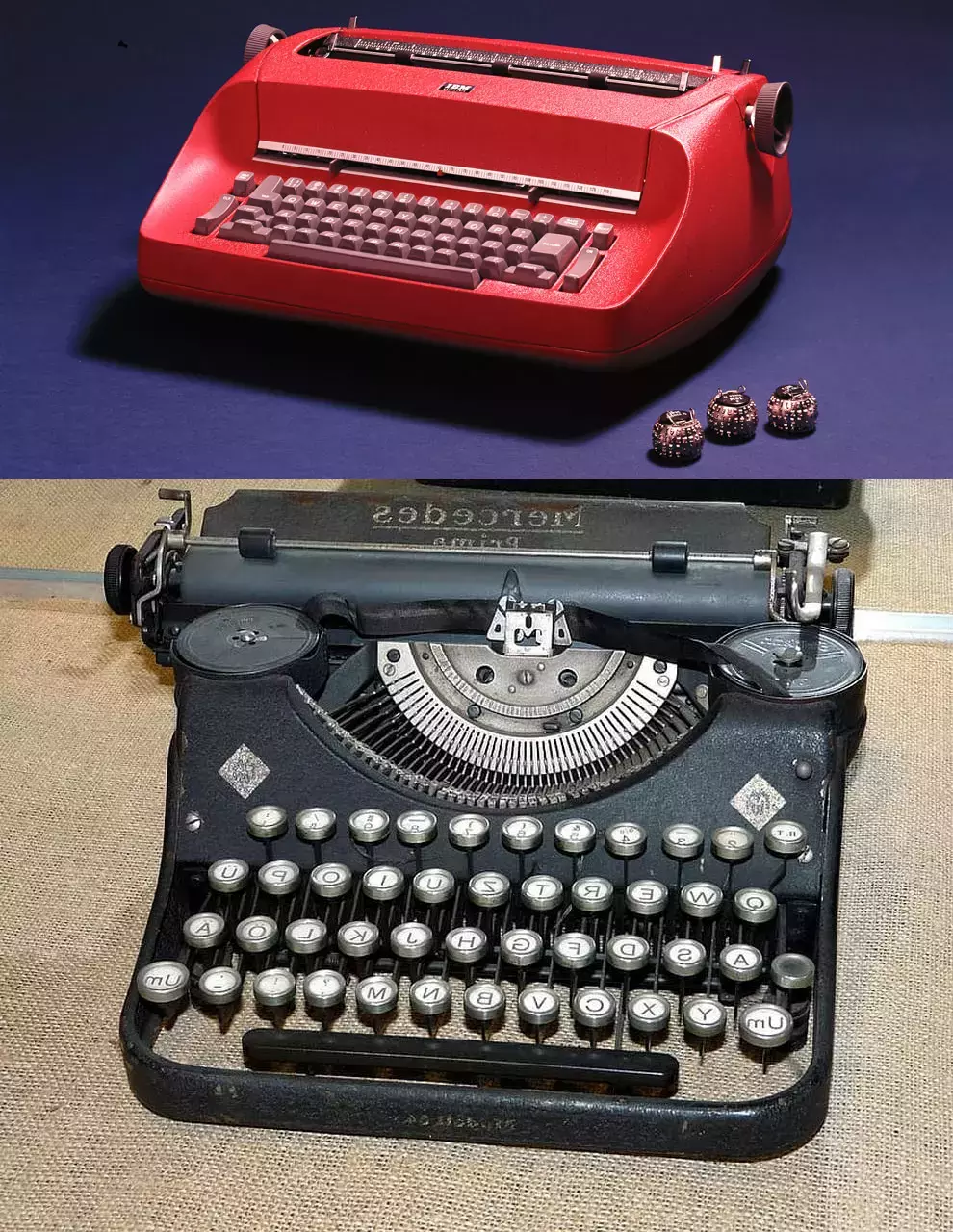

Der erste Keylogger oder zumindest der Mechanismus, der für denselben Zweck arbeitete, erschien in der Sowjetunion. Die US-Botschaft verwendete eine elektrische Schreibmaschine - IBM Selectric -, um alle Dokumente, einschließlich der klassifizierten, zu schreiben. In den mittleren 70er Jahren gelang es sowjetischen Spionen, den Hardware-Chip zu installieren, der die Tastenanschläge registrieren und an den KGB übertragen konnte. Diese Technologie war nicht neu - war aber immer noch nutzlos gegenüber sowjetischen Botschaften, die nur mechanische Schreibmaschinen verwendeten.

Bösartige Transformationen

Okay, viele Dinge, die manchmal als Spyware bezeichnet werden, werden auch für legitime Zwecke verwendet. Sogar Regierungen nutzen bestimmte Software, um unzuverlässige Personen auszuspionieren. Aber wo liegt die Grenze zwischen Wohlwollen und Böswilligkeit? Diese Frage ist ziemlich philosophisch, aber die durchschnittliche Antwort lautet "an dem Punkt, an dem eine dritte Partei die Informationen von diesem Programm erhält". Sicher, Keylogger haben nichts mit Moral zu tun - genauso wie jede andere Art von Spionage. Aber wenn die Daten nur an die Entwickler (oder Distributoren) des Keyloggers gehen, verstößt das gegen jede philosophische Definition von Gutem.

Der eigenständige Keylogger ist nicht besonders effektiv, hat aber immer noch viel Potenzial. Spyware hat oft ein Netzwerksniffer-Modul, das dieser Malware hilft, unverschlüsselte Daten abzufangen, die durch das Internet gesendet werden. Die meisten Websites verwenden jedoch heutzutage HTTPS, so dass es unmöglich ist, die Datenpakete abzufangen. Andererseits können Keylogger Ihre Passwörter und Anmeldedaten stehlen, indem sie Ihre Tastenanschläge aufzeichnen. Man könnte sagen, dass es auf einer niedrigen Ebene geschieht, um die Hochsicherheit zu umgehen.

Sind Keylogger ein Virus?

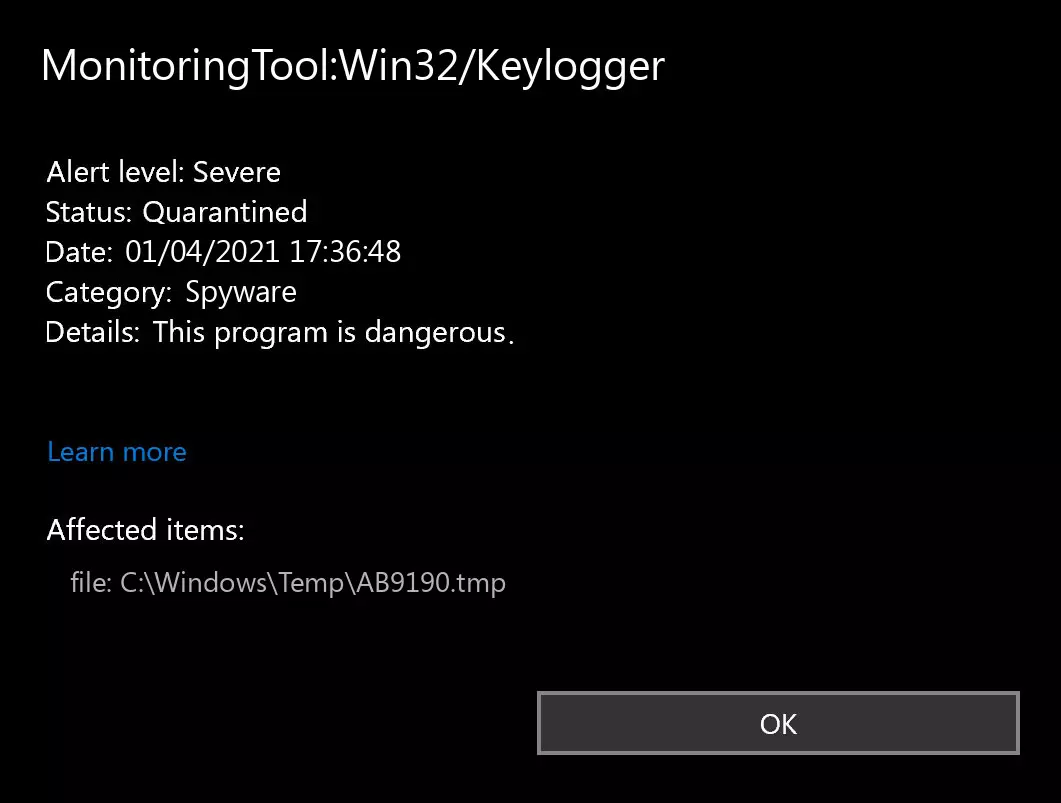

Es kommt darauf an, wie Sie ihn bekommen haben. Wenn Sie ihn manuell heruntergeladen haben und verstehen, was Sie herunterladen und installieren, ist es legitim. Im Internet gibt es viele Tastenanschlags-Tools, die Sie leicht finden können, wenn Sie diese benötigen. Sogar die Cybersecurity-Studien bieten Proben davon zu Bildungszwecken an, und es stehen viele Studentenjobs im Internet zur Verfügung. Eine andere Geschichte ist es, wenn Sie einen Keylogger entdecken, ohne etwas getan zu haben, um ihn zu bekommen. Unabhängig davon, wie Sie ihn entdecken, hat er wahrscheinlich bereits seine böse Arbeit verrichtet und Ihre Daten an Dritte übertragen.

Wiederum ist die Beziehung zwischen einem Keylogger und Malware oder normalen Programmen eine umstrittene Sache. Malware handelt fast immer zum Profit eines Dritten. Wenn jedoch jemand in Ihrer Familie Sie mit einem Keylogger ausspioniert, handelt es sich bereits um eine Datenpanne an einen Dritten - Ihren Verwandten. Aber wir stellen uns Malware gerne als eine von Personen in Guy-Fawkes-Masken kontrollierte Sache vor. Deshalb halten wir es auch so - obwohl es kaum einen Unterschied gibt.

Read also: Trojan:Win32/Leonem - Information Stealer Analysis & Removal Guide

Verbreitung von Keyloggern

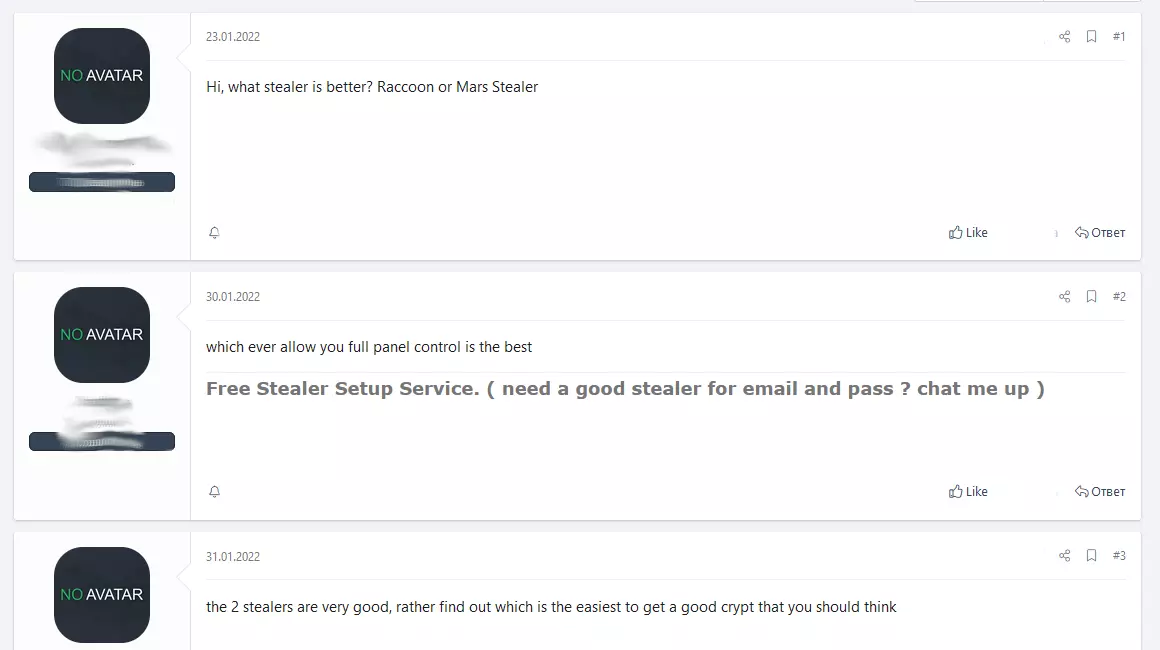

Wie bereits erwähnt, werden Keylogger heutzutage in der Regel offiziell oder als Teil von Malware verbreitet, hauptsächlich Spyware. Eine "offizielle" Verbreitung bedeutet nicht die Hauptwebsite oder angeschlossene Websites - sondern eher verschiedene Themen auf bekannten Online-Foren, Websites mit fragwürdigen Tools (wie KMS Activator) oder Torrent-Trackern. Solche von Studenten, Pentestern oder Professoren geposteten Keylogger sind in der Regel auf GitHub zu finden. Einige High-End-Keylogger - noch heimlicher und mit mehr Funktionen zum Ausspionieren - werden im Darknet verkauft.

Bösartige Beispiele für Spyware sind nichts, was Sie auf Ihrem PC haben möchten. Wie ich oben beschrieben habe, kann es Spyware leicht ermöglichen, selbst die härtesten Sicherheitsmechanismen zu umgehen und Ihre Anmeldeinformationen zu stehlen oder Ihre Gespräche abzuhören. Die genaue Verbreitung von Spyware ist selten ein massives Problem. Da es viele Daten über ein einzelnes Opfer sammeln kann, ist es wichtig, es weise zu verwenden und nicht die Informationen über jeden Joe in der Umgebung zu erhalten. Und Cyberkriminelle verstehen das - sie verwenden es hauptsächlich gegen Unternehmen oder Prominente. Aber denken Sie daran, dass sie manchmal genau an jedem Joe interessiert sind.

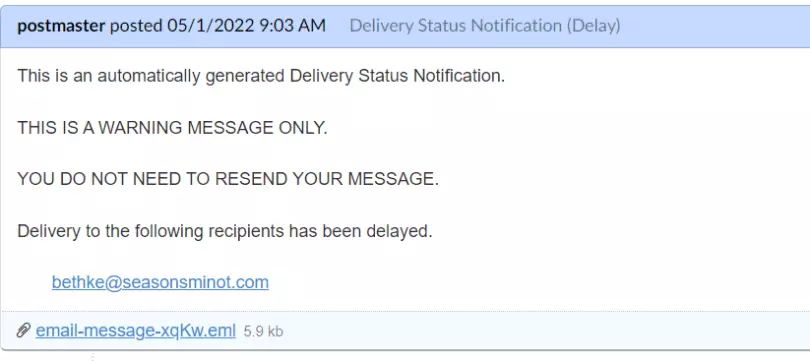

Auf diese oder eine andere Weise verbreiten Gauner Spyware normalerweise durch E-Mail-Spamming oder als Teil von "nützlichen Tools", die Sie online erhalten können. E-Mail-Spam ist wahrscheinlich seit 2020 das Alpha und Omega der Malware-Verbreitung. Die Leute vertrauen E-Mails aus irgendeinem Grund, also öffnen sie die Anhänge ohne Zweifel. Dann wird ein Skript gestartet - es lädt die Malware von einem Remote-Server herunter und führt es aus. In der Zwischenzeit können die nützlichen Tools einige deklarierte Funktionen und ein Spionage-Modul enthalten.

Aktivität von Keyloggern:

⇢ Trojan:Win32/Leonem - Information Stealer Analysis & Removal Guide

⇢ MaksStealer (MaxCoffe): The Minecraft Mod That's Actually Stealing Your Passwords

⇢ Top 5 Infostealer Malware of 2025: The Silent Data Snatchers

⇢ SpyLoan Virus Found in Loan Apps on Google Play Store

⇢ Fake Copyright Emails Spread Lumma, Rhadamantys Stealers

⇢ Operation Magnus Disrupts Infrasturcture of RedLine, META Stealers

Wie erkennt und entfernt man einen Keylogger?

Unabhängig davon, ob Sie ihn auf einem Mobilgerät oder auf dem Computer erkennen möchten, gibt es mehrere strenge Anzeichen für das Vorhandensein eines Keyloggers. Diese Anzeichen sind auch ein Hinweis auf minderwertige Keylogger: Diejenigen, die in Spyware verwendet werden, geben dem Benutzer in der Regel keine solche Chance. Dennoch werden Sie wahrscheinlich mehrere der folgenden Symptome bemerken:

- Die Schnittstellen, bei denen die Eingabe von Tasten erforderlich ist, reagieren mit erheblicher Verzögerung;

- Alle Webseiten, insbesondere solche, die viele grafische Elemente enthalten, werden extrem langsam geladen;

- Die getippten Informationen an allen möglichen Stellen werden mit einer Verzögerung angezeigt;

- Allgemeine Systemverlangsamung (insbesondere bei schwachen Systemen);

- Verzögerungen bei der Reaktion beim Öffnen des Ordners/Startens des Programms;

- Laptops/Mobiltelefone werden viel schneller entladen als üblich;

Natürlich ist diese Liste nicht vollständig. Einige Symptome können auch bei anderen Viren oder Problemen mit Ihrer Hardware oder Software auftreten. Aus diesem Grund empfehle ich Ihnen, Ihr Gerät mit Anti-Malware-Software zu scannen. Das wird Ihnen helfen, Malware auf Ihrem PC zu entfernen und es vor weiteren Angriffen zu schützen. Zum Beispiel sind Keylogger sehr leicht zu erkennen und mit GridinSoft Anti-Malware zu entfernen - dank seiner Proaktiven Schutzfunktion. Der heuristische Motor, der dieses Sicherheitsmodul unterstützt, ermöglicht es ihm, sogar die neuesten Keylogger anhand ihres Verhaltens zu erkennen.

Read also: SpyLoan Virus Found in Loan Apps on Google Play Store