Was ist Phishing?

Phishing ist eine der weltweit am weitesten verbreiteten Methoden zum Diebstahl von Anmeldeinformationen, die Cyberkriminelle verwenden. Es ist mühelos zu verkleiden. Seine Effizienz ist extrem hoch, und es ist schwer, die Phishing-Organisation für Cyberkriminalität verantwortlich zu machen. Das Opfer bringt ihnen die Zugangsdaten selbst, ohne Zwang durch die Gauner, sodass es kaum als Erpressung oder Verbreitung von Malware eingestuft werden kann.

Es gibt zahlreiche Phishing-Methoden, und es ist wahrscheinlich unmöglich, sie alle zu nennen und keine zu übersehen. Einige Phishing-Methoden sind jedoch heutzutage am weitesten verbreitet. Sie waren aufgrund ihrer Einfachheit und der hohen Wahrscheinlichkeit, dass das Opfer eingeschlossen wird, immer am weitesten verbreitet. Lernen Sie die „Helden“ kennen!

Website counterfeiting

Diese Methode kann auf zwei Arten durchgeführt werden - anmutig und ungeschickt. Die agile Methode wird viel seltener eingesetzt, da sie den infizierten Netzwerkrouter benötigt, mit dem sich das Opfer mit dem Internet verbindet, oder eine bestimmte Malware auf dem Gerät eines Opfers. Ein infizierter Router wird benötigt, um die Pakete abzufangen, die das Opfer an den Server sendet (wenn die Verbindung unsicher ist) oder um die Anfrage auf die gefälschte Seite umzuleiten.

Malware auf dem Gerät des Opfers wird benötigt, um die Netzwerkeinstellungen zu ändern, um die Phishing-Seite zu öffnen, um eine legitime Quelle zu öffnen. Malware zielt auf die HOSTS-Datei in Windows ab, die DNS-Informationen für Websites enthält, die über nicht standardmäßige DNS-Adressen verbunden werden müssen. Betrüger fügen ein spezifisches DNS für Twitter oder Facebook hinzu, um den PC zu zwingen, Ihnen die Phishing-Site anzuzeigen. Nach der Änderung veranlasst die DNS-Adresse jeden Browser, Anfragen von dem angegebenen DNS zu senden, das von Gaunern kontrolliert wird.

Ungeschickte Methoden haben einige Details mit anmutigen gemeinsam, aber sie erfordern keine Unterbrechung des Computers des Opfers. Diese Phishing-Methoden sehen aus wie eine einfache Weiterleitung von einer bestimmten Website auf eine Seite mit „fasebook.com“ oder „tvvitter.com“. Ein solcher Link kann im Forum oder auch in einer Spam-E-Mail platziert werden. Es ist einfach, die Fälschung zu erkennen, wenn Sie sich nicht beeilen und genügend Zeit haben, die Adressleiste zu überprüfen, aber Sie werden dieses Detail sicherlich übersehen, wenn schockierende Aussagen den Weiterleitungslink begleiten.

Moderne Form eines bekannten Betrugs

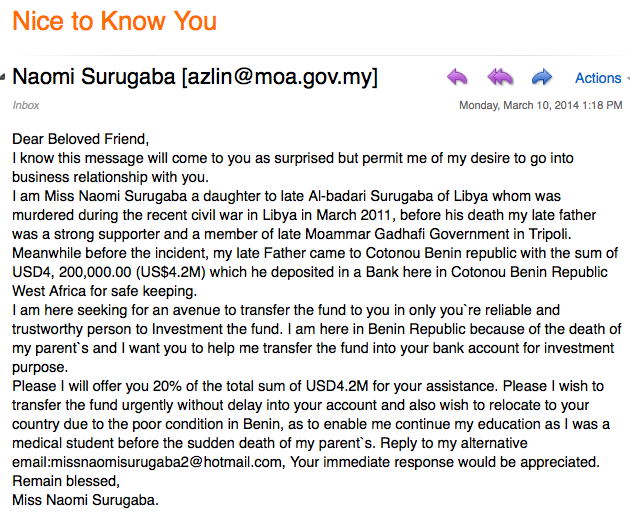

2020-2026 wurde die Welt der Cybersicherheit Zeuge von eine massive E-Mail-Spamming-Kampagne, die Teil eines Phishing-Schemas war. Das Opfer erhielt eine gruselige Nachricht, die beispielsweise die Benachrichtigung der Bank nachahmte. In dieser Nachricht wurde der Person mitgeteilt, dass die Bedingungen für die Zustellung ihrer Kreditkarte (oder Debitkarte, was auch immer) geändert wurden, sodass sie diese Änderungen genehmigen muss. Andernfalls werden die Konten, wie in der E-Mail versprochen, gesperrt.

Um die „Änderungen“ zu genehmigen, werden Sie angewiesen um dem Link am Ende der Nachricht zu folgen. Dieser Link führte zu der schlechten Kopie der Bankseite, genau zur Login-Seite. Nach dem Versuch, sich anzumelden, sehen Sie nur eine Fehlermeldung. Die gefälschte Seite ist schwer mit der Originalseite zu verwechseln, aber wenn Sie Angst haben oder die echte Online-Banking-Seite besuchen, ist es ziemlich selten, dass Sie leicht glauben, dass Sie sich auf der Originalseite befinden. Nach einem solchen Fehler wird Ihr Geld zu einer großen Gefahr - Betrüger haben vollen Zugriff auf Ihr Online-Banking.

Telefon-Phishing

Haben Sie jemals einen Anruf vom Sicherheitsdienst Ihrer Bank erhalten? Wenn nicht, hat wahrscheinlich niemand versucht, Sie auf diese Weise zu täuschen. Diese Methode ist mehrmals verschwunden, kam dann aber immer wieder ins Blickfeld. Wie Sie vielleicht bereits verstanden haben, erhalten Sie einen Anruf von einer Person, die sich als Mitarbeiter des Sicherheitsdienstes Ihrer Bank einstellt. Sie behaupten, dass Ihr Konto und Ihre Bankkarte aufgrund von unbefugten Anmeldeversuchen gesperrt sind. Um das Konto zu entsperren, müssen Sie nur den Sicherheitscode sagen, den Sie auf der Telefonnummer des genannten Bankkontos erhalten.

Tatsächlich ist dieser Sicherheitscode ein Code, der das Zurücksetzen des Passworts genehmigt. Betrüger (und eine Person vom „Banksicherheitsdienst“) versuchen nur, sich in Ihr Online-Banking-Konto einzuloggen, und die Ziffern, die Sie ihnen melden, sind ein Schlüssel zu all dem Geld, das Sie auf Ihrem Bankkonto haben.

Phishing-Formulare zum Abrufen Ihrer persönlichen Daten

Manchmal sehen Sie vielleicht die Angebote, ein einfaches Formular auszufüllen und eine Art Belohnung zu erhalten – ein Paket Abzeichen, ein Zertifikat für Origami-Kurse oder eine Einladung zur Ausstellung. In diesem Formular müssen Sie einige einfache, manchmal absurde Fragen beantworten und Ihren Namen, Ihre E-Mail-Adresse und Ihre Telefonnummer angeben. Manchmal fragen sie auch nach Ihrer Adresse. Unter dem Deckmantel eines legitimen „Quiz“ erhalten Gauner das volle Paket Ihrer persönlichen Informationen.

Nachdem sie die Informationen von einer bestimmten Anzahl von Personen gesammelt haben, können diese Betrüger sie verwalten. Sie können es auf verschiedenen Plattformen verkaufen (sogar im Darknet) und es auch verwenden, um Sie zu spammen - mit E-Mail-Nachrichten oder sogar echten Papierbriefen. Manchmal können sie mit einem Angebot an Ihre Tür kommen, einige nutzlose Artikel für einen dreifachen Preis zu kaufen. Natürlich werden sie in diesem Moment versuchen, Ihnen zu versichern, dass diese Dinge für Ihr Zuhause und Ihr Büro unersetzlich sind und Sie sie für Ihr Wohl kaufen müssen.

Read also: "Someone Entered Correct Password For Your Account" Email Scam

Read also: Bank Details Email Scam

So identifizieren Sie einen Phishing-Angriff

Das erste und offensichtlichste Anzeichen für einen möglichen Phishing-Angriff ist ein Brief, der eine Aktion von Ihnen erfordert, aber Sie erinnern sich nicht, auf einen solchen Anruf gewartet zu haben. Das kann eine E-Mail oder eine Direktnachricht in den sozialen Medien sein. Wenn es sich nicht um reinen Text handelt, sollte Sie dies warnen. Wenn es einen Vorschlag gibt, etwas herunterzuladen oder einem Link zu folgen, überlegen Sie es sich zweimal, bevor Sie sich daran halten.

Phishing-Nachrichten enthalten oft viele Fehler. Dies können Tipp-, Grammatik- oder Rechtschreibfehler sein. Achten Sie besonders auf die nicht übereinstimmende Schreibweise von Firmennamen oder geografischen Namen im gesamten Text des Schreibens. Aus irgendeinem Grund fehlt Phishing-Kampagnen im Allgemeinen das Korrekturlesen.

Betrachten Sie das Internet als digitales Abbild der realen Welt. Wenn dich jemand auf der Straße anspricht und sagt, dass du der Urenkel eines blaublütigen Herzogs von Österreich-Ungarn bist und dir deshalb ein immenses Erbe bevorsteht, wirst du das nicht glauben, oder? Der Unterschied zwischen einer solchen Behauptung und einem typischen Phishing-Köder besteht darin, dass letzterer viel einfacher offiziell und glaubwürdig gekleidet werden kann. Vertrauen Sie nicht auf Benachrichtigungen, die zu gut sind, um wahr zu sein .

Sie können leicht gefälschte Websites, Links und E-Mail-Adressen erkennen. Denken Sie daran, dass es gefälschten Websites oft an SSL-Zertifikaten mangelt. Sie können dies leicht erkennen, wenn kein geschlossenes Vorhängeschloss-Symbol und HTTPS in der Adressleiste der Website vorhanden sind. Adressen können sich von den Adressen vertrauenswürdiger Websites um ein Zeichen unterscheiden, sodass sie gleich aussehen und Sie nichts vermuten. Der Domainname einer gefälschten Website, die genauso aussieht wie die, für die sie sich ausgibt, stimmt möglicherweise nicht mit dem Domainnamen der ursprünglichen Ressource überein. Es könnte eine Subdomain geben, die Sie nicht kennen, wie support.website.com, aber kaum eine andere Domain, wie website-support.com.

Read also: Urgent Reminder Tax Scam

Phisher überraschen unerfahrene Benutzer mit Ansätzen, die irgendwann dem gesunden Menschenverstand und den Geschäftsregeln widersprechen. Beispielsweise wird kein Unternehmen per E-Mail nach einem Passwort fragen. Ebenso würde Sie kein Dienst auffordern, Dateien herunterzuladen, um Informationen über Ihre Bestellung, ausstehende Zahlungen oder die Postzustellung bereitzustellen. Sie würden solche Daten direkt im Textkörper des Briefes anzeigen (es könnte jedoch eine zusätzliche Datei mit denselben Informationen geben.)

Wenn man bedenkt, dass es sich bei Phishing-Kampagnen häufig um Speerangriffe handelt, was bedeutet, dass sie speziell auf Sie abzielen, kann jeder Brief oder jede kurze Nachricht, die etwas seltsam aussieht, Sie warnen. Wenn Sie beispielsweise einen Brief von Ihrem Freund erhalten, in dem er Sie um finanzielle Hilfe bittet, Sie aber mit dem selten verwendeten Spitznamen anruft, kontaktieren Sie ihn besser über einen anderen Kanal zur Bestätigung.

Wie kann man sich vor Phishing schützen?

Die meisten Phishing-Fälle werden hauptsächlich aufgrund der Unaufmerksamkeit des Opfers durchgeführt. Daher können Sie eine einfache Lösung annehmen - in jedem fragwürdigen Moment aufmerksam zu sein. Öffnen Sie den Link, den Sie im Gruppenchat auf WhatsApp gefunden haben? Überprüfen Sie genau die Adressleiste, da sie leicht so etwas wie „tvvitter.com“ sein kann. Sie können eine Menge gespoofter Dinge finden, und mit den speziellen Tools, die heutzutage verfügbar sind, ist diese Form des Betrugs sehr einfach durchzuführen.

Um die Phishing-Methoden zu vermeiden, die mit Malware durchgeführt werden, die Ihr System modifiziert, überprüfen Sie genau das Zertifikat der Website, die Sie öffnen möchten. Betrügerische Kopien, die auf der falschen DNS-Adresse gepostet werden, können kein HTTPS-Zertifikat erhalten. Klicken Sie auf das Schlosssymbol am linken Ende der Adressleiste in Ihrem Browser – es zeigt Ihnen die Informationen über das Vorhandensein des Zertifikats. Dies ist genau einer der einfachsten Cybersicherheitstricks, der dennoch eine hohe Effizienz gegen Phishing und Spoofing aufweist.

Verwenden Sie die Zwei-Faktor-Authentifizierung. Dadurch kann sich niemand außer demjenigen, der Ihr Mobiltelefon hat (hoffentlich Sie selbst), in Ihr Konto einloggen. Ihr Telefon verfügt jedoch möglicherweise über ein weiteres Authentifizierungsverfahren, um es zu entsperren, wodurch die Authentifizierung für Ihr Konto mehrstufig wird, was noch besser ist, um die Folgen eines möglichen erfolgreichen Phishing-Angriffs zu bewältigen.

Sollten Sie Opfer eines Phishing-Angriffs werden, sichern Sie besser alle Ihre wertvollen Daten auf einer Festplatte oder einem Cloud-Speicher. Phishing-Angriffe können verschiedene Folgen haben, aber Datenschutz ist die am besten wartbare Gegenmaßnahme.

Verbreiten Sie Ihre persönlichen Daten nicht. Die obigen Quiz können wie etwas Friedliches aussehen, und Sie könnten an ihren Preisen interessiert sein. Denken Sie jedoch zweimal nach, bevor Sie die Informationen weitergeben, die zum Geldverdienen verwendet werden - sie nutzen Sie nur aus.

Spamfilter verwenden. Diese Funktion Ihres Briefkastens schont viele Ihrer Nervenzellen. Und Sie müssen es auf jeden Fall aktivieren, wenn Sie jeden Tag den Schutt in Ihrem Posteingang aufräumen. Ja, manchmal landet ein erwarteter Brief im Spam-Ordner, aber das kommt äußerst selten vor, verglichen mit gefährlichen und lästigen Nachrichten, die Ihren Posteingang verpassen.

Die ultimative Gegenmaßnahme für jede Form von Phishing auf dem Computer ist Anti-Malware-Software. Wichtig ist natürlich zu beachten, dass nicht jedes Sicherheitstool zu Ihnen passt – den besten Schutz gewährleisten Programme, die über eine Online-Schutzfunktion verfügen. Diese Funktion aktiviert den Website-Filter, der das Laden böswilliger Fälschungen beliebter Seiten verbietet. GridinSoft Anti-Malware kann Ihnen eine solche Funktion anbieten. Darüber hinaus ist es auch in der Lage, den Virus loszuwerden, der den Betrügern hilft, Sie zu täuschen.

Read also: Internet Fraudsters Arrested Email Scam